เมื่อเราอ่านบทความหรือติดตามข่าวเกี่ยวกับเทคโนโลยี เราอาจจะเคยผ่านตาหรือคุ้นหูกับความว่า “

โปรโตคอล (Protocol)” กันมาบ้าง แต่ว่าแม้เราจะเคยได้ยินหรือคุ้นกับคำนี้มากแค่ไหน บางท่านอาจจะยังไม่เข้าใจความหมายของคำว่า โปรโตคอล เลยด้วยซ้ำ ดังนั้นในบทความนี้เราจะผ่านทุกท่านไปรู้จักกับคำว่า

โปรโตคอล (Protocol) กัน

ความหมายของคำว่า ProtocolProtocol คือข้อกำหนดหรือข้อตกลงในการสื่อสารระหว่างคอมพิวเตอร์ หรือภาษาสื่อสารที่ใช้เป็น ภาษากลางในการสื่อสารระหว่างคอมพิวเตอร์ด้วยกัน การที่เครื่องคอมพิวเตอร์ที่ถูกเชื่อมโยงกันไว้ในระบบจะสามารถติดต่อสื่อสารกันได้นั้น จำเป็นจะต้องมีการสื่อสารที่เรียกว่า

โปรโตคอล (Protocol) เช่นเดียวกับ คนเราที่ต้องมีภาษาพูดเพื่อให้สื่อสารเข้าใจกันได้ หรือก็คือ

Protocol เป็นภาษาของคอมพิวเตอร์ที่ไว้ใช้สื่อสารกันนั้นเอง

ความสําคัญของโปรโตคอลในการติดต่อสื่อสารข้อมูลผ่านทางเครือข่ายนั้น จําเป็นต้องมีโปรโตคอลที่เป็นข้อกําหนดตกลงในการสื่อสารขึ้น เพื่อช่วยให้ระบบสองระบบที่แตกต่างกันสามารถสื่อสารกันอย่างเข้าใจได้โปรโตคอลเป็นข้อที่กําหนดเกี่ยวกับการสื่อสารระหว่างเครื่องคอมพิวเตอร์ต่างๆ ทั้งวิธีการส่งและรับข้อมูล วิธีการตรวจสอบข้อผิดพลาดของการส่งและรับข้อมูล การแสดงผลข้อมูลเมื่อส่งและรับกันระหว่างเครื่องสองเครื่องดังนั้นจะเห็นได้ว่าโปรโตคอลมีความสําคัญมากในการสื่อสารบนเครือข่ายหากไม่มีโปรโตคอลแล้ว การสื่อสารบนเครือข่ายจะไม่สามารถเกิดขึ้นได้ในปัจจุบันการทํางานของเครือข่ายใช้มาตรฐานโปรโตคอลต่างๆร่วมกันทํางานมากมายนอกจากโปรโตคอลระดับประยุกต์แล้ว การดําเนินการภายในเครือข่ายยังมีโปรโตคอลย่อยที่ช่วยทําให้การทํางานของเครือข่ายมีประสิทธิภาพขึ้น โดยที่ผู้ใช้ไม่สามารถสังเกตเห็นได้โดยตรงอีกมาก

การทำงานของโปรโตคอลเครือข่ายคอมพิวเตอร์ประกอบด้วยอุปกรณ์ที่ทํางานร่วมกันเป็นจํานวนมาก ผลิตภัณฑ์เหล่านั้นมีหลายมาตรฐานหลายยี่ห้อแต่ก็สามารถทํางานร่วมกันได้อย่างดีการที่เครือข่ายคอมพิวเตอร์ทํางานร่วมกันอย่างเป็นระบบ เพราะมีการใช้โปรโตคอลมาตรฐานที่มีข้อกําหนดให้ทํางานร่วมกันได้ผู้ใช้อินเตอร์เน็ตที่ทําหน้าที่เป็นผู้ใช้บริการหรือเป็นไคลแอนต์ (Client) สามารถเชื่อมต่อเครื่องคอมพิวเตอร์ของท่านไปยังเครื่องให้บริการหรือเซิร์ฟเวอร์ (Server) บนเครือข่าย การทํางานของพีซีที่เชื่อมต่อร่วมกับเซิร์ฟเวอร์ก็จําเป็นต่องใช้โปรโตคอลเพื่อประยุกต์ใช้งานรับส่งข้อมูล ซึ่งโปรโตคอลที่ใช้ในการสื่อสารนี้ก็มีมากมายหลายประเภทด้วยกัน

Protocol ของคอมพิวเตอร์มีอะไรบ้าง

Protocol ของคอมพิวเตอร์มีอะไรบ้างอย่างที่กล่าวไปข้างต้นว่า

Protocol ก็คือภาษาของคอมพิวเตอร์แต่ก็ใช่ว่า การสื่อสารจะมีแค่ภาษาเดียว เหมือนกับมนุษย์เราที่มีภาษาที่ใช้ในการสื่อสารมากมายไม่ว่าภาษาไทย ภาษาจีน ภาษาอังกฤษ คอมพิวเตอร์เองก็มีภาษาใช้ในการสื่อสารเพื่อร้องขอข้อมูลที่แตกต่างกัน ดังนั้นจึงทำให้มี

Protocol มากมายหลายตัว เพราะฉะนั้นในหัวข้อนี้เราจึงจะขอยกตัวอย่าง

Protocol ที่มักจะพบเห็นและได้ยินกันบ่อยๆ

1. Protocol HTTP ย่อมาจาก Hypertext Transfer Protocol เป็น Protocol ที่ใช้แลกเปลี่ยนข้อมูลระหว่าง Server และ Client โดยนำไปสู่การเชื่อมต่อกับ World Wide Web ( www ) ซึ่งถูกออกแบบมาให้มีการทำงานได้รวดเร็ว ไม่ซับซ้อน โดยจะใช้ได้เมื่อเรียกโปรแกรม web browser ต่างๆ เช่น IE, Google Chrome, Safari เป็นต้น ขึ้นมาเรียกดูข้อมูลหรือเว็บเพจ โดยที่จะมี HTTP Protocol ที่ทำให้ Server สามารถส่งข้อมูลมาให้ Browser ตามที่ต้องการ และ Browser ก็จะนำข้อมูลมาแสดงผลบนหน้าจอ

2. Protocol HTTPS เป็น Protocol ที่ถูกพัฒนาขึ้นมาจาก HTTP แต่มีการเพิ่มตัว S ขึ้นมา ซึ่งมีความหมายว่า Secure กล่าวง่ายๆ ก็คือเป็น Protocol ที่มีการเพิ่มเติมในส่วนความปลอดภัย โดยเฉพราะการป้องกันการดักจับข้อมูล

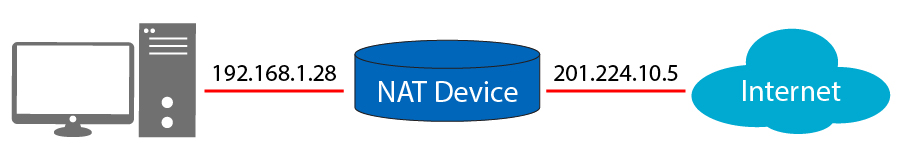

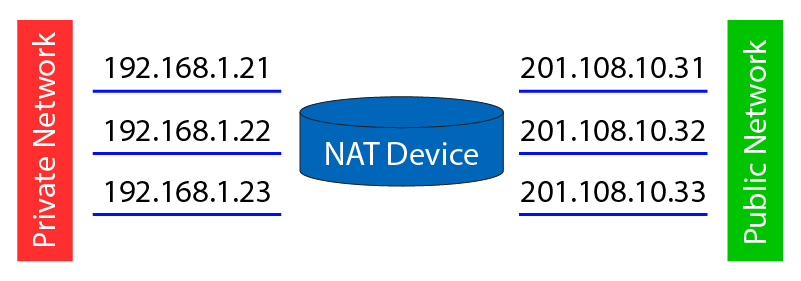

3. Protocol TCP/IP เรียกได้ว่า เป็น

Protocol ที่สำคัญมากที่สุดเนื่องจากเป็น Protocol ที่ถูกใช้ในการสื่อสารผ่านเครือข่าย Internet เพื่อให้สามารถสื่อสารจากต้นทาง ข้ามเครือข่าย ไปยังปลายทางได้ และสามารถหาเส้นทางที่จะส่งข้อมูลไปได้เองโดยอัตโนมัติ ซึ่งแยกออกมาได้เป็น 2 อย่างคือ

- Protocol TCP ย่อมาจาก “Transmission Control Protocol” : ซึ่ง TCP จะทำหน้าที่ในการแยก package ส่งออกไป ส่วนปลายทางก็จะทำการรวมเอาข้อมูลนำไปประมวลผลต่อ ดังนั้น ระหว่างการรับและส่งข้อมูลนั้น จะมีการตรวจสอบข้อมูลความถูกต้องด้วย และถ้าหากมีการผิดพลาดเกิดขึ้น ทาง TCP ที่ปลายทาง ก็จะทำการขอไปยังต้นทาง เพื่อส่งข้อมูลใหม่มาให้

- Protocol IP ย่อมาจาก “Internet Protocol” : IP ก็จะเป็นส่วนที่ทำการส่งข้อมูลจากต้นทางไปยังปลายทาง โดยผ่าน IP Address นั่นเอง

4. Protocol SMTP ย่อมาจาก Simple Mail Transfer Protocol เป็น

Protocol ที่ใช้ในการรับส่ง Email ใน Internet ที่เราใช้กันในปัจจุบัน

5. Protocol FTP ย่อมาจาก File Transfer Protocol เป็น

Protocol ที่เอาไว้ใช้ในการการโอนย้ายแฟ้มระหว่างกัน ส่วนใหญ่จะใช้ในการ upload file ขึ้น server

6. Protocol NNP ย่อมาจาก Network News Transfer Protocol เป็น

Protocol ที่ใช้ในการโอนย้ายข่าวสารระหว่างกัน

7. Protocol ICMP ย่อมาจาก Internet Control Message Protocol เป็น

Protocol ที่เอาไว้ใช้ในการสอบถามข้อมูลระหว่างกัน

8. Protocol POP3 (Post Office Protocol 3) เป็น

Protocol ที่เอาไว้รับ email จาก server โดยจะเป็นการให้ผู้ใช้ โหลดอีเมล์เอามาเก็บเอาไว้อ่านแบบ Offline โดยที่ไม่จำเป็นต้องเชื่อมต่อกับ Internet

9. Protocol DHCP ย่อมาจาก Dynamic Host Configuration Protocol เป็น

Protocol ที่ใช้ในเครือข่ายการทำงานแบบ แม่ข่าย และ ลูกข่าย ของคอมพิวเตอร์

10. Protocol IMAP (Internet Message Access Protocol) เป็น

Protocol ที่เอาไว้รับอีเมล์จาก server เพื่ออ่านแบบ Online